Informationssicherheit

Sichere Softwareentwicklung und IT-Dienstleistungen

Mit BCS erhalten Sie ein sicheres ERP- und Projektmanagement-System, das nach höchsten Standards in Deutschland entwickelt wurde. Daher legen wir Wert auf ein ganzheitliches Informationssicherheitsmanagement. Dank ISO/IEC 27001-Zertifizierung, regelmäßiger Sicherheitsupdates und umfassender Maßnahmen für Hosting, Softwareentwicklung, Schnittstellen, Supportportal und BCS-App gewährleistet BCS maximale Vertraulichkeit, Integrität und Verfügbarkeit Ihrer Daten – sowohl in Cloud (SaaS) als auch On-Premises. Hier erfahren Sie, welche Maßnahmen wir umgesetzt haben, um Ihnen sichere Hosting-Dienstleistungen und mit Projektron BCS ein sicheres Produkt zur Verfügung zu stellen.

TÜV-zertifizierte Qualität – Sicheres Produkt Projektron BCS

Die Projektron GmbH legt großen Wert auf die Informationssicherheit und hat deshalb ein umfassendes Informationssicherheitsmanagementsystem (ISMS) implementiert. Mit der Einführung dieses Systems haben wir die Informationssicherheit organisatorisch im Unternehmen verankert und zentrale Prozesse wie das Risikomanagement etabliert. Unsere übergreifenden Ziele sind dabei stets folgende:

| Vertraulichkeit | Integrität | Verfügbarkeit |

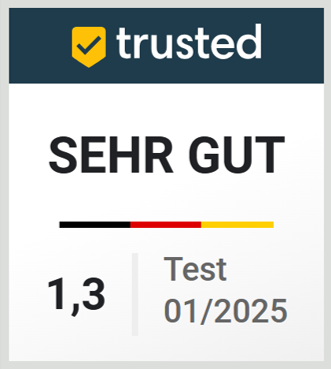

Ein zentrales Element unseres Informationssicherheits- und Qualitätsmanagements ist die ISO 27001-Zertifizierung durch den TÜV Rheinland. Diese Zertifizierung bestätigt, dass unsere Prozesse, Systeme und Kontrollen die strengen Anforderungen der ISO 27001-Norm erfüllen. Unsere ISO/IEC 27001:2022 A1-Zertifizierung deckt neben dem Betrieb von Entwicklung und IT-Dienstleistungen auch unseren Support und unsere IT-Administration ab. Unser ISMS wird regelmäßig überprüft und angepasst, um auf neue Bedrohungen und Herausforderungen zu reagieren. Dies garantiert, dass unsere Sicherheitsmaßnahmen stets auf dem neuesten Stand sind und Ihre Daten kontinuierlich geschützt werden.

Regelmäßige Sicherheitsupdates und Bug-Fixes

Die regelmäßige Installation von Updates ist eine der wichtigsten Sicherheitsmaßnahmen, auf die Benutzer von Projektron BCS achten sollten. Wir arbeiten laufend daran, mögliche Sicherheitslücken zu identifizieren und umgehend zu beheben. Aktualisierungen unserer Software umfassen daher auch immer Bugfixes und behobene Sicherheitsrisiken. Updaten Sie daher regelmäßig Ihre BCS-Installation, um vor potenziellen Risiken bestmöglich geschützt zu sein.

Produktentwicklung

Sichere Softwareentwicklung – sichere Software: Informationssicherheit im Entwicklungsprozess ist grundlegend, um mit Projektron BCS ein Softwareprodukt anzubieten, das eine sichere Basis für Ihre geschäftlichen Anforderungen darstellt und die Vertraulichkeit, Integrität und Verfügbarkeit Ihrer Informationen gewährleistet.

Unsere Maßnahmen für sichere Softwareentwicklung

Zugriffskontrolle und Authentifizierung | ||||

Rollen- und RechtekonzeptEin kundenspezifisch anpassbares Rollen- und Rechtekonzept bietet die Voraussetzung für die Beschränkung des Daten- oder Informationszugriffs auf die berechtigte Person. | Single-Sign-OnBCS unterstützt eine Authentifizierung über SAML, Active Directory (LDAP/KERBEROS) oder OAuth 2.0 mit OpenID Connect. | |||

Richtlinien für PasswörterProjektron BCS unterstützt Richtlinien für Passwörter bezüglich Passwortkomplexität und Änderungshäufigkeit. | 2-Faktor-AuthentifizierungDie Anmeldung kann durch einen nach dem TOTP-Verfahren generierten zweiten Faktor zusätzlich abgesichert werden. | |||

PasskeysBCS unterstützt Passkeys, eine passwortlose Authentifizierungsmethode, die Passwörter durch ein asymmetrisches Verfahren ersetzen und somit die Benutzerfreundlichkeit erhöhen und Schwachstellen wie Phishing, Passwortdiebstahl und schwache Passwörter beheben. | ||||

Datensicherheit und Schutzmechanismen | ||||

Verschlüsselte VerbindungenZur sicheren Datenübertragung zwischen Projektron BCS und Benutzern oder Fremdsystemen ist eine verschlüsselte Kommunikation möglich (https, imaps, smtps). | PassworttresorFür Drittsysteme benötigte Passwörter können kryptografisch sicher in einem Passworttresor hinterlegt werden. | |||

Sichere PasswörterPasswörter werden in Projektron BCS mit dem PBKDF2-Algorithmus sowie Salt und Pepper gesichert. | Brute-Force-AttackenBenutzerkonten sind durch Wartezeiten oder eine Benutzerkontensperrung bei mehreren fehlgeschlagenen Login-Versuchen geschützt. Zugriff auf einzelne Konten kann auf bestimmte IP-Adressen und IP-Bereiche beschränkt werden. | |||

Testen und Überprüfung | ||||

Vulnerability ScanningDie Software wird regelmäßig auf bekannte Sicherheitslücken gescannt. | PentestsIn Zusammenarbeit mit unseren Kunden werden regelmäßig Pentests durchgeführt. Die Ergebnisse dieser Tests fließen kontinuierlich in die Entwicklung und den Schutz von Projektron BCS ein. | |||

Automatisiertes TestenProjektron BCS wird sowohl auf Funktionalität als auch auf Benutzerfreundlichkeit getestet. Gängige Angriffsmuster können automatisiert überprüft werden. Automatisierte Tests werden in die Continuous Integration (CI) Pipeline integriert, um sicherzustellen, dass jede Änderung am Code sofort getestet wird. | IntegrationstestsWir führen Integrationstests durch, um sicherzustellen, dass verschiedene Komponenten der Software sicher zusammenarbeiten und keine neuen Sicherheitslücken entstehen. | |||

Unit-TestsFür jede User Story entwickeln wir Unit-Tests, um die korrekte Funktionalität und Sicherheit auf der Code-Ebene zu überprüfen. | TestabdeckungsberichteWir erstellen Testabdeckungsberichte, die die Abdeckung der User Storys durch die Tests anzeigen und sicherstellen, dass keine sicherheitskritischen Bereiche ungetestet bleiben. | |||

End-to-End-TestsWir erstellen End-to-End-Tests, die die gesamte User Story abdecken und sicherstellen, dass die Anwendung wie erwartet funktioniert und sicher ist. | ||||

Interne Sicherheitsmaßnahmen | ||||

Definition von SicherheitsanforderungenSicherheitsziele und -anforderungen werden zu Beginn des Projekts klar festgelegt. | SicherheitsplanungWir befolgen einen detaillierten Sicherheitsplan, der die Sicherheitsmaßnahmen und -prozeduren beschreibt. | |||

Expertenteam in der ProduktentwicklungEin spezialisiertes Team setzt sich kontinuierlich mit aktuellen Themen der IT-Sicherheit auseinander und implementiert die neuesten Sicherheitsmaßnahmen in Projektron BCS. Dies sorgt dafür, dass unsere Software stets den höchsten Sicherheitsstandards entspricht. | Interne Richtlinie „Sichere Softwareentwicklung“Die interne Richtlinie zielt darauf ab, Sicherheitsdefizite und Schwachstellen in der Entwicklung von Projektron BCS zu minimieren und angemessen darauf zu reagieren. Dies erfolgt durch die Berücksichtigung der SANS Top 25, die die 25 gefährlichsten und relevantesten Schwachstellen in Software auflistet, sowie der OWASP Top 10, die die zehn am weitesten verbreiteten und wichtigsten Schwachstellen für Webanwendungen beschreibt. | |||

MitarbeiterschulungenUnsere Entwickler werden regelmäßig für Sicherheitsaspekte und Best Practices geschult und sensibilisiert. | Awareness-ProgrammeWir führen Programme zur Förderung des Sicherheitsbewusstseins im gesamten Entwicklungsteam durch. | |||

SicherheitsdokumentationAlle Sicherheitsanforderungen, -maßnahmen und -tests werden detailliert dokumentiert. | BerichterstattungEs erfolgt eine regelmäßige Berichterstattung über den Sicherheitsstatus und aufgetretene Vorfälle an relevante Stakeholder. | |||

Sichere Programmierung und Entwicklungsrichtlinien | ||||

Codierstandards und -richtlinienWir halten bewährte Codierstandards und -richtlinien ein, um Sicherheitslücken zu vermeiden. | Code Reviews und Peer ReviewsDer Code wird regelmäßig durch Kollegen überprüft, um potenzielle Sicherheitsprobleme frühzeitig zu identifizieren. | |||

Static Code AnalysisZur statischen Codeanalyse kommen Tools zum Einsatz, um Schwachstellen im Quellcode zu finden. | RisikobewertungWährend des gesamten Entwicklungsprozesses erfolgt eine Identifikation und Bewertung potenzieller Sicherheitsrisiken. | |||

SchwachstellenmanagementZur Erkennung, Bewertung und Behebung von Sicherheitslücken wurde ein entsprechender Prozess implementiert. | ||||

Versionskontrolle und Konfigurationsmanagement | ||||

VersionskontrolleWir verwenden Versionskontrollsysteme (z.B. Git), um Änderungen im Code nachzuverfolgen und die Rückverfolgbarkeit zu gewährleisten. | KonfigurationsmanagementWir stellen sicher, dass alle Konfigurationen sicher verwaltet und dokumentiert werden. | |||

Incident Response und Notfallplanung | ||||

NotfallpläneNotfallpläne wurden erstellt und werden kontinuierlich gepflegt, um im Falle eines Sicherheitsvorfalls schnell und effektiv reagieren zu können. | Incident ResponseZur Reaktion auf Sicherheitsvorfälle haben wir einen Prozess etabliert, einschließlich der Analyse und Behebung der Ursachen. | |||

Hosting / SAAS

Wir wissen, dass Ihnen ein sicheres System wichtig ist, gerade wenn Sie Projektron BCS bei uns oder unserem Dienstleister hosten.

Unsere Maßnahmen für sicheres Hosting

Standort und Verfügbarkeit | ||||

Rechenzentrum in DeutschlandDas Rechenzentrum steht in Deutschland und unterliegt hohen Sicherheitsstufen. Es gehört zur Tier IV Klasse mit redundanten ISP POP. | Backup und WiederherstellungDas Hosting bietet Backups und bei Bedarf eine schnelle Wiederherstellung. | |||

ISO-27001-ZertifiziertUnser Rechenzentrum und die sicherheitsrelevanten Bereiche von Projektron sind nach ISO 27001 zertifiziert. Das Rechenzentrum besitzt außerdem weitere Zertifikate: VdS ISO 9001 NSL und IS, DIN 14675 für BMA und DIN EN 50518. | VerfügbarkeitWir garantieren die vereinbarte Verfügbarkeit, die permanent überwacht wird. | |||

ISO/IEC 27017 & ISO/IEC 27018Unsere Cloud-Dienste sind nach ISO/IEC 27017 (Cloud-Sicherheit) und ISO/IEC 27018 (Schutz personenbezogener Daten in der Cloud) zertifiziert. Damit ergänzen wir unsere bestehenden Sicherheitsstandards gezielt um spezifische Anforderungen für Cloud-Umgebungen und stärken insbesondere Datenschutz, Transparenz sowie die klare Regelung von Verantwortlichkeiten im Cloud-Betrieb. | C5 TestatZusätzlich erfüllt unser Hosting die Anforderungen des Cloud Computing Compliance Controls Catalogue (C5) des Bundesamt für Sicherheit in der Informationstechnikmit einem C5 Typ 1 Testat. Dieses bestätigt die Angemessenheit der implementierten Sicherheitsmaßnahmen zum Prüfzeitpunkt. Ein C5 Typ 2 Testat, das zusätzlich die Wirksamkeit dieser Maßnahmen über einen definierten Zeitraum nachweist, ist derzeit in Planung und wird voraussichtlich im März 2027 abgeschlossen. | |||

Physische Sicherheit und Zugangskontrolle | ||||

ZugangskontrolleDas Rechenzentrum darf nur von den autorisierten mit der Aufgabenerfüllung betrauten Personen mit vorheriger Anmeldung betreten werden.

| WachschutzDas Rechenzentrum wird 24/7 und an 365 Tagen pro Jahr von einem Wachschutz vor Ort betreut. | |||

Sicherheitstests und Updates | ||||

Automatisierte UpdatesDie virtuellen Maschinen sowie Projektron BCS werden automatisiert aktualisiert, damit Sie immer auf dem neuesten und sichersten Stand sind. | WartungsfensterEs gibt regelmäßige geplante Wartungsfenster zum Einspielen von Updates und Patches. Bei einer akuten Sicherheitslücke werden außerplanmäßige Updates durchgeführt, die zwei Stunden vorher angekündigt werden. | |||

PentestUnser Hosting wird jährlich einem Pentest unterzogen. | ||||

Daten- und Zugriffssicherheit | ||||

Getrennte DatenbankserverDie Kundendaten liegen auf getrennten Datenbankservern. Das ermöglicht eine bessere Performance und die Einrichtung individueller Schnittstellen. | SSLBeim Hosting greifen Sie auf Projektron BCS über einen verschlüsselten Zugang mit SSL-Zertifikat zu. | |||

VPN-TunnelDie virtuellen Maschinen sind nicht über das Internet erreichbar. Projektron greift auf diese nur über VPN-Tunnel zu. | FirewallEine zentralisierte Firewall mit strikten Filterregeln individuell pro Kunde schützt Sie vor Angriffen von außen. Eine Firewall für Webapplikationen kann auf Anfrage zur Verfügung gestellt werden. | |||

Sichere Verbindungen via HTTPS/SFTP/SSH & SCPAuf Ihre virtuelle Maschine greifen Sie generell nur über sichere Verbindungen zu (via HTTPS/SFTP/SSH) und erstellen so beispielsweise Backups oder Datenkopien (via SCP). | ||||

Zusatzdienste und Weiterbildungen | ||||

KVDUnsere Kunden sind automatisch an den Konfigurationsversionierungsdienst (KVD) angeschlossen. Das bedeutet, dass ihre Konfigurationen innerhalb eines SVN Repositorys verwaltet werden. | WeiterbildungenMitarbeiter erhalten bedarfsgerechte Weiterbildungen zur Sicherheit von Hosting-Diensten. | |||

Unternehmen aus der IT-Sicherheitsbranche vertrauen auf Projektron BCS

Auch Unternehmen aus der IT-Sicherheits- und Softwarebranche setzen auf Projektron BCS, um ihre Projekte sicher, effizient und transparent zu steuern.

Unsere webbasierten Lösungen erfüllen höchste Anforderungen an Informationssicherheit und Datenschutz – ein entscheidender Faktor für Organisationen, die selbst mit sensiblen Daten arbeiten.

Supportportal & Projektron BCS-App

Folgende Maßnahmen bieten einen Überblick über die wichtigsten Sicherheits- und Konfigurationseinstellungen, die das Supportportal und die Projektron BCS-App noch sicherer und effizienter machen. Erfahren Sie, wie Sie Ihre Daten optimal schützen und die Plattform ganz nach Ihren Bedürfnissen anpassen können.

Unsere Sicherheitsmaßnahmen für Supportportal und Projektron BCS-App

Supportportal | ||||

TransportsicherheitDie Transportsicherheit im Supportportal wird durch die optionale, jedoch empfohlene Nutzung von HTTPS gewährleistet. | Nachrichtenaustausch und AuthentifizierungDer Nachrichtenaustausch erfolgt über SOAP, wobei die Authentifizierung über Username und Passwort im SOAP-Header sichergestellt wird. Der Synchronisation-User sollte mit einem starken Passwort geschützt sein, da er über umfangreiche Rechte verfügt. Dieses Passwort sollte im Passworttresor hinterlegt werden. | |||

Konfiguration der zu synchronisierenden AttributeDie zu synchronisierenden Attribute können konfiguriert werden, wobei sensible Attribute von der Synchronisation ausgeschlossen werden können. | Port-RestriktionenEs können Port-Restriktionen angewendet werden, um den HTTP-Austausch zwischen den beteiligten Systemen gezielt einzuschränken. | |||

Projektron BCS-App | ||||

TransportsicherheitDie Transportsicherheit der Projektron BCS-App wird gewährleistet, da sie ausschließlich in Verbindung mit HTTPS genutzt werden kann. | Authentifizierung und Cookie-VerwaltungDie Authentifizierung erfolgt über Benutzername und Passwort, gefolgt von der Verwendung eines langlebigen Cookies, das sicher im Speicher gehalten und bei expliziter Abmeldung aus der App entfernt wird. | |||

Rechteanwendung bei SynchronisationBei der Synchronisation von der Projektron BCS-App nach Projektron BCS werden die in BCS gesetzten Rechte angewendet. | ||||

Schnittstellen

Hier erhalten Sie einen Überblick über die zentralen Sicherheitsaspekte bei der Nutzung von Schnittstellen in Projektron BCS. Egal ob Sie Microsoft Exchange, Microsoft 365 (Exchange Online) oder Jira integrieren, hier erfahren Sie, wie Sie die Transportsicherheit gewährleisten und welche Authentifizierungs- und Autorisierungsmethoden zum Einsatz kommen.

Unsere Schnittstellen aus Sicherheitsperspektive

Microsoft Exchange On-Premises | ||||

TransportsicherheitDie Transportsicherheit für Microsoft Exchange On-Premises wird durch die optionale, aber empfohlene Nutzung von HTTPS gewährleistet. | AuthentifizierungProjektron BCS unterstützt die Authentifizierungsarten BASIC, DIGEST und NTLM, die jedoch anfällig für bestimmte Angriffsmuster sind. BCS unterstützt noch nicht die moderne Authentifizierungsart AD FS, die auf OAuth 2.0 basiert und von Exchange 2019 genutzt wird. | |||

Microsoft Exchange Online | ||||

TransportsicherheitDie Transportsicherheit bei der Nutzung von Microsoft Exchange Online wird durch die ausschließliche Verwendung von HTTPS gewährleistet. | AuthentifizierungDie sichere, tokenbasierte Authentifizierung sorgt für zusätzlichen Schutz bei der Nutzung von Exchange Online. | |||

Jira On-Premises | ||||

TransportsicherheitDie Transportsicherheit für Jira On-Premises wird durch die optionale, aber empfohlene Nutzung von HTTPS gewährleistet. | NachrichtenaustauschDer Nachrichtenaustausch erfolgt über SOAP, wobei das Passwort des Sync-Users sicher geschützt sein muss. | |||

Impersonation und SicherheitNach der Anmeldung über den Sync-User wird die Impersonation genutzt, um Aktionen im Kontext des angemeldeten Benutzers zu speichern. | ||||

Jira Cloud | ||||

AuthentifizierungIn Jira Cloud erfolgt die Authentifizierung über einen API-Key am Benutzer über die REST-Schnittstelle in BCS, wobei der API-Key sicher erstellt und gespeichert wird. | SicherheitsempfehlungEs wird empfohlen, die Installation von Jira Cloud und Projektron BCS auf demselben System vorzunehmen, um Ports durch eine Firewall blockieren zu können. | |||

BenutzerverwaltungDie Verwaltung der Benutzer-Zuordnungs-Mappings in BCS ist ausschließlich durch den Administrator möglich. | ||||

Tanja Maier

Controlling, SSC-Services GmbH

"[Das] Risikomanagement von [Projektron] hilft uns unter anderem, die Anforderungen der TISAX- und ISO-Labels zu erfüllen. Wir hinterlegen Vereinbarungen wie Service-Level-Agreements und Geheimhaltungsvereinbarungen an den entsprechenden Projekten, halten fest, ob im Projekt relevante Informationswerte verarbeitet werden und vertraglich eine Terminierung vereinbart wurde. Risiken und ggf. Chancen werden am Projekt vom Projektleiter hinterlegt."

Michael Schäfer

Geschäftsführer, Schutzwerk GmbH

"Wir wollten eine All-in-One-Lösung, die unsere hohen Sicherheitsanforderungen abdeckt und uns bei der Abwicklung unserer Prüfungsprojekte im Bereich Cybersicherheit unterstützt. Neben der Nutzung grundlegender Projektmanagementfunktionen, insbesondere für viele kleinere Projekte, sind für uns das projektübergreifende Ressourcenmanagement und die Automatisierung von der Leistungserfassung bis zur Abrechnung essenziell. Projektron BCS unterstützt uns auch bei der effizienten Durchführung unserer internen Projekte, wie z.B. Zertifizierungen."

Carsten Münch

First Business Partner & Team Coordinator Application Management, TÜV Rheinland Service GmbH

"Wir haben Single Sign-On implementiert, so dass unsere Mitarbeitenden kein Passwort eingeben müssen und ein sicheres und modernes Anmeldeverfahren nutzen können."

Thomas Hackenbuchner

Head of Finance & Administration, MicroNova AG

"Bei der Informationssicherheit unterstützt BCS durch die Möglichkeit, Projekte mit zusätzlichen Attributen zu versehen. So können wir zum Beispiel Projekte hinsichtlich ihres Schutzbedarfs klassifizieren oder markieren, ob es sich um ein Projekt mit Prototypenschutz handelt. Anhand dieser Markierungen können wir weitere Prozessschritte ableiten und initiieren."

Kevin Botsch

Fachliches Produktmanagement BCS, Finanz Informatik Solutions Plus GmbH

"Als Beratungs-, Entwicklungs- und Integrationsdienstleister für Geschäftsanwendungen in der Finanzwirtschaft sind uns die Sicherheit einer Software und transparente Abläufe wichtig. Durch unser bisheriges Wachstum und die stetig wachsende Anwenderzahl sind auch Anwenderfreundlichkeit und eine intuitive Bedienung zu einem wichtigen Faktor geworden. Mit Projektron BCS haben wir ein System gefunden, das genau diesen Anforderungen entspricht. Darüber hinaus lässt sich BCS auch flexibel auf unsere Bedürfnisse anpassen und ermöglicht uns zahlreiche Prozessverbesserungen."

Qualitäts- und Informationssicherheitsmanagement bei der Projektron GmbH

Neben sicherer Softwareentwicklung und sicherem Hosting stellen leistungsfähige Geschäftsprozesse den Kern für unsere Projektmanagementsoftware und unser Unternehmen dar. Daher haben wir ein ganzehitliches Qualitäts- und Informationssicherheitsmanagement implementiert.

Qualitäts- und Informationssicherheitsmanagement bei der Projektron GmbH