Gestion des utilisateurs et authentification

Gestion pratique des contacts et connexion automatique

BCS vous aide à gérer vos utilisateurs et vos droits d'accès de manière sécurisée et pratique. Utilisez vos services d'annuaire et vos attributions de droits via le protocole d'application LDAP. Authentifiez-vous facilement via le protocole réseau Kerberos, OAuth 2.0/OpenID Connect, SAML, l'authentification à deux facteurs via TOTP ou des clés d'accès. Grâce à l'interface SCIM standardisée, les utilisateurs et les groupes peuvent également être transférés et synchronisés automatiquement depuis Microsoft Entra ID ou d'autres fournisseurs d'identité vers BCS, ce qui est idéal pour les organisations ayant des besoins élevés en matière d'automatisation ou disposant déjà d'une authentification OIDC.

Gestion des utilisateurs

En tant que service d'annuaire, BCS peut fonctionner avec d'autres programmes qui interrogent les données utilisateur via le protocole d'application LDAP. Qu'il s'agisse des données de connexion pour la connexion unique ou des données relatives à des groupes de personnes pour l'attribution de droits dans le système de fichiers, les données nécessaires peuvent être facilement réutilisées.

L'inverse est également possible : les données stockées dans d'autres services d'annuaire, par exemple dans Microsoft Active Directory, peuvent être importées dans BCS via le protocole d'application LDAP. BCS propose différentes fonctions de mappage à cet effet. Les données déjà importées peuvent également être mises à jour automatiquement.

Interface SCIM : automatiser la gestion des utilisateurs

Grâce à l'interface SCIM standardisée, les utilisateurs et les groupes peuvent être transférés directement depuis votre fournisseur d'identité, tel que Microsoft Entra ID, vers BCS, où ils sont mis à jour. Qu'il s'agisse d'utilisateurs existants ou de nouveaux comptes, la gestion est ainsi nettement plus simple, plus rapide et plus cohérente.

Les organisations qui utilisent déjà OpenID Connect (OIDC) pour l'authentification bénéficient particulièrement de cette intégration transparente : l'interface SCIM complète de manière optimale l'architecture de sécurité existante. La gestion manuelle des utilisateurs est en grande partie supprimée, ce qui réduit considérablement la charge administrative et les sources d'erreurs.

Méthodes d'authentification

BCS propose différentes méthodes sécurisées pour l'authentification :

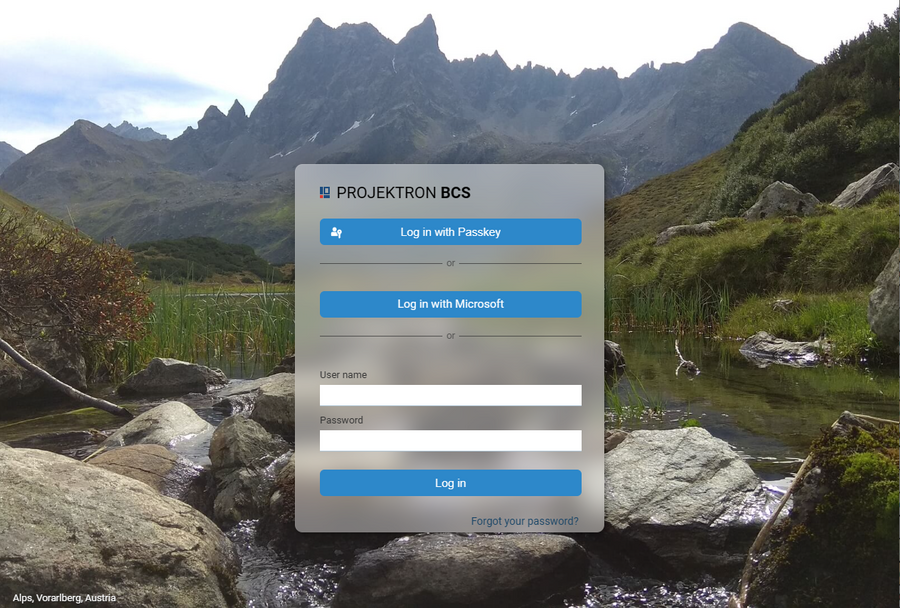

- Compte utilisateur avec mot de passe : méthode standard dans laquelle le nom d'utilisateur et le mot de passe sont gérés de manière sécurisée dans BCS.

- Authentification LDAP : permet la gestion et l'authentification centralisées via des services d'annuaire basés sur LDAP.

- Kerberos : protocole réseau basé sur des tickets qui permet l'authentification sans transmission de mots de passe.

- OAuth 2.0 / OpenID Connect : ces protocoles modernes basés sur des jetons offrent une authentification sécurisée auprès de services externes tels que Microsoft Entra ID ou Keycloak.

- SAML : prend en charge l'authentification via des fournisseurs d'identité externes et permet l'authentification unique (SSO) pour une connexion uniforme à plusieurs systèmes.

- Authentification à deux facteurs (2FA) via TOTP : cette méthode partage un secret commun entre le serveur BCS et le smartphone afin de générer un code à 6 chiffres à l'aide d'un hachage basé sur le temps. Ce code est saisi en plus du mot de passe lors de la connexion afin de sécuriser l'authentification. Les utilisateurs peuvent activer cette option directement dans leur compte utilisateur.

Clés d'accès

Outre les méthodes d'authentification décrites, BCS propose également une alternative innovante et sécurisée à la connexion classique par mot de passe via des clés d'accès. Cette méthode d'authentification sans mot de passe utilise des paires de clés cryptographiques puissantes basées sur des normes ouvertes telles que FIDO2 et WebAuthn. Les clés d'accès offrent non seulement une protection maximale contre le phishing, car elles sont liées à des domaines spécifiques, mais elles permettent également une connexion fluide sans avoir à saisir de nom d'utilisateur ou de mot de passe. La facilité d'utilisation est considérablement améliorée, tandis que la charge administrative liée à la gestion des mots de passe est supprimée. Avec les clés d'accès, vous gagnez du temps, renforcez la sécurité et rendez le processus de connexion plus convivial et plus efficace.